RedesAyuda se ha encargado de documentar, en un informe anual, los casos donde el régimen actual vulneró y criminalizo la libertad de expresión, el acceso a la información y a Internet, en el año 2017 registró 23 casos, en 2018 43 y este año 2019 solo hasta el mes de mayo se han registrado 49, entre ellos, los bloqueos intermitentes que se han convertido en la forma de censura más utilizada.

Ante este tipo de bloqueos nos hemos enfocado en difundir a través de redes sociales el uso de herramientas que ayuden a los ciudadanos a evadir la censura y acceder a la información, entre ella mencionamos las siguientes:

Cambio del Sistema de Nombres de Dominio (DNS)

Los Proveedores de Servicio de Internet, proporcionan una dirección IP que tramitan las solicitudes para acceder a las páginas web, básicamente ubicando las coordenadas numéricas que corresponden al nombre de la página a la cual se quiere acceder.

Cada Proveedor de Servicio de Internet, posee una librería de Direcciones IP, cuando se intenta ingresar a una página web, si la misma se encuentra dentro de esta librería podrás acceder, de lo contrario no te permitirá ingresar porque está bloqueada por este ISP.

Cuando el DNS se cambia, la petición se envía al servidor que permite acceder a las páginas bloqueadas. Por ejemplo, si se utiliza como Proveedor de Servicio CANTV, para poder acceder a algunos contenidos bloqueados por esta compañía, se puede cambiar el servidor de DNS del Proveedor de Internet por otro que no tenga bloqueado el contenido. Es importante resaltar que el cambio de DNS no garantiza el anonimato, es decir, el ISP podrá ver cuáles son las peticiones de acceso.

Recomendamos utilizar:

- Servidores DNS de Google (8.8.8.8 y 8.8.8.4)

- Servidores de IBM (1.1.1.1)

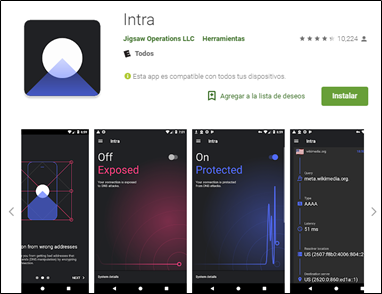

- Intra

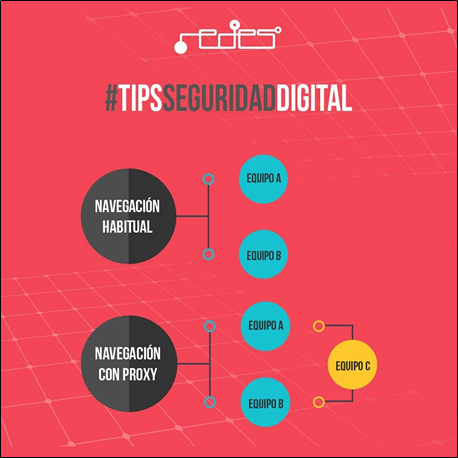

Proxy

El proceso para ingresar a una página va desde un punto A (quien hace la petición de ingreso) a un Punto B (quien recibe la petición y permite o no acceder) Un Proxy básicamente funciona como intermediario en esta solicitud, es decir, si la navegación usual es desde Punto A hasta otro Punto B, el Proxy pasaría a ser Punto C en la petición de acceso a una página

Esta herramienta puede “engañar” al Proveedor de Servicio de Internet, puesto que realiza la solicitud desde una dirección IP distinta, lo que permitirá el ingreso a la página bloqueada. La desventaja del Proxy es que, aunque te proporcione el anonimato, no protege todo el proceso y la información a la cual se está ingresando, por lo tanto, existe la posibilidad de que el ISP pueda saber que las peticiones de acceso a contenido bloqueado fue realizado desde el Punto A mediante un Proxy, es por eso que es más seguro utilizar un VPN.

Red Privada Virtual (Virtual Private Network – VPN)

La Red Privada Virtual, es también un intermediario que a través de direcciones IP de distintos países que te proporcionan estas aplicaciones, se puede ingresar al contenido bloqueado o restringido por el Proveedor de Servicio de Internet, además, permitir acceder a contenido censurado bajo el anonimato, cifra o protege todo el proceso de ingreso a una página y la información que se busca, funciona como una especie de túnel, donde el ISP no puede detectar quién está solicitando ingresar a las páginas bloqueadas.

Recomendamos utilizar:

- Psiphon VPN

- Tunnel Bear VPN

- Lantern VPN

The Onion Router (TOR)

El sistema de TOR desvía la conexión del Proveedor de Servicio de Internet que utilice la persona que intenta acceder a contenido bloqueado, mediante nodos que forman parte de esta red, cada uno de estos nodos posee una dirección IP distinta que es proporcionada por TOR aleatoriamente, te brinda un puente que evita que el Proveedor de Servicio de Internet detecte que el cliente, es decir, la persona que hace la petición de ingreso, quiera acceder a contenido censurado.

A diferencia de un VPN, TOR funciona a través de un navegador. Además, permite que la solicitud viaje a través de varias direcciones IP lo que representa que el proceso de acceder a una página es aún más seguro.

Diferencia entre un VPN y TOR

| VPN | TOR |

| La información que circula a través de esta red, tiene solo una capa de cifrado | La información dispone de varias capas de cifrado |

| Únicamente usa un NODO para llegar a su destino final | La información pasa por varios nodos aleatorios antes de llegar a su destino final |

| Es adecuado para preservar la privacidad del usuario | Además de la privacidad, en cuanto al anonimato es más recomendable utilizar TOR |

Saludos.. Amigo(a) como uso un TOR para navegar sin bloqueos, es decir digamos que quiero ver una pagina bloqueada como La Patilla.com, un torrent (si entiendo bien,es lo mismo que un TOR) no te permite navegar por google chrome, precisamente porque todos esos servidores estan en una red de DNS y TOR no.. Que aplicacion o programa se usa, porque LANTERN ya no funciona, Windscribe funciona a veces, psiphon3 sirve pero es MUY lento.. Alguna recomendacion de un VPN que sea BUENO, RAPIDO y GRATIS, he escuchado del Ghost VPN, y otros.

Otra pregunta, para usar un proxy, ubico un servidor proxy, introdusco la direcion http que deseo ver, y listo, pero si quiero acceder a un Torrent file, No todos los proxy sirven para P2P.. Como hago?